El virus Stuxnet ataca de nuevo

La nueva versión del gusano, Duqu, roba información para organizar un ataque como el anterior.- El original patógeno infectó a decenas de miles de ordenadores en 155 países en 2010. Su objetivo, sabotajes industriales

Los creadores de Stuxnet atacan de nuevo. Este virus informático infectó decenas de miles de ordenadores en 155 paises el año pasado y puso en jaque a la industria nuclear iraní y sus responsables podrían estar rearmándolo de nuevo, según la empresa de seguridad Symantec, que recoge The New York Times.

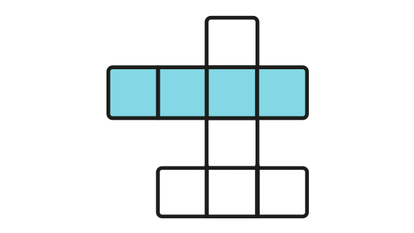

Stuxnet se propagó a través de una llave USB que, al conectarse al ordenador, buscaba un programa determinado de Siemens, una herramienta clave en el control de oleoductos, centrales eléctricas e instalaciones industriales.

La nueva versión del patógeno gusano, al que los expertos en seguridad denominan Duqu, está diseñado para robar información necesaria para organizar un ataque como el llevado a cabo por su predecesor. Symantec anunció ayer el descubrimiento, asegurando que el programa había sido escrito por programadores que tuvieron que tener acceso al código fuente de Stuxnet, las instrucciones originales del virus que, por cierto, incluía una críptica alusión al Antiguo Testamento.

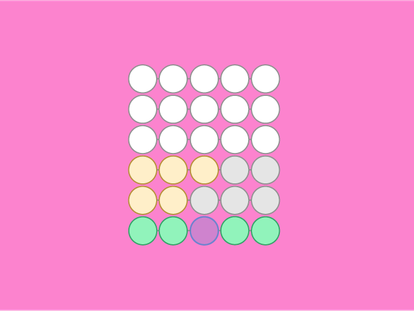

Según los investigadores de Symantec, el objetivo de Duqu es conseguir datos y activos de las empresas, por ejemplo sobre el diseño del sistema de control de una planta industrial, para conseguir llevar a cabo más facilmente un ataque contra un tercero". De momento, dicen, Duqu solo ha sido localizado en unpuñado de organizaciones, principalmente las relacionadas con esta actividad industrial. En comparación con Stuxnet, el programa está programado para permanecer activo durante 36 días en el sistema infectado, después se autodestruye.

Como Stuxnet, Duqu trata de probar su autenticidad utilizando un certificado digital robado, al parecer a una compañía de Taiwán. Symantec pudo revocar este certificado al descubrirse que había sido sustraído, porque la empresa taiwanesa cuenta con el servicio de autentificación de Verisign, compañía que controla esta infraestructura.

El mensaje de Symantec y un documento técnico relacionado, dice el New York Times es un misterio en sí mismo. La compañía dice que ha sid alertada del virus por una "laboratorio de investigación con fuertes conexiones internacionales", pero ha rechazado identificarlo. Según declaraciones de Vikram Thakur de Symantec, recogidas por el rotativo neoyorquino, querían proteger a la víctima.